A Play Store, loja de aplicativos do Android, sofreu recentemente uma nova invasão de um malware chamado "Goldoson", infectando 60 aplicativos oficiais. A informação veio através do site BleepingComputer, onde é dito que o vírus está em uma biblioteca de terceiros que é utilizada pelos aplicativos. Os desenvolvedores, sem saber da ameaça à segurança, acabaram adicionando esta biblioteca contendo o malware aos apps.

60 aplicativos de Android tem malware detectado! Exclua agora!

De acordo com as informações divulgadas, os 60 aplicativos infectados somam mais de 100 milhões de downloads, ou seja, muitos usuários de smartphones Android já possuem eles e estão vulneráveis. Confira a seguir uma lista dos principais apps afetados.

- POINT with L.PAY - 10 milhões de downloads

- Swipe Brick Breaker - 10 milhões de downloads

- Money Manager Expense & Budget - 10 milhões de downloads

- GOM Player - 5 milhões de downloads

- LIVE Score, Real-Time Score - 5 milhões de downloads

- Pikicast - 5 milhões de downloads

- Compass 9: Smart Compass - 1 milhão de downloads

- GOM Audio - Music, Sync lyrics - 1 milhão de downloads

- LOTTE WORLD Magicpass - 1 milhão de downloads

- Bounce Brick Breaker - 1 milhão de downloads

- Infinite Slice - 1 milhão de downloads

- SomNote - Beautiful note app - 1 milhão de downloads

- Korea Subway Info: Metroid - 1 milhão de downloads

McAfee descobriu o Goldoson, malware que coleta dados dos apps instalados

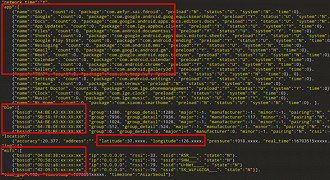

Segundo a equipe de pesquisa da McAfee, responsável por descobrir o malware Goldoson, o vírus pode coletar dados nos aplicativos instalados, saber quais aparelhos estão conectados por Wi-Fi e Bluetooth, além da localização do usuário pelo GPS. Como se não bastasse, ele também pode cometer fraudes publicitarias se o usuário selecionar anúncios, tudo sem que o usuário saiba.

Como o Goldoson funciona: o roubo de dados

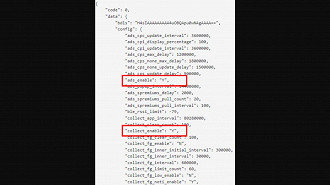

Quando o usuário abre um aplicativo que possui o Goldoson, a biblioteca onde está o malware registra o dispositivo e recebe sua configuração através de um servidor remoto, cujo domínio é ofuscado.

Os parâmetros da configuração dizem quais funções de roubo de dados e cliques em anúncios que o Goldoson deverá executar no smartphone infectado, incluindo a frequência disso.

Normalmente, a função de coleta de dados é configurada para ser realizada a cada dois dias, enviando ao servidor uma lista de apps instalados, histórico de localização, endereço MAC de dispositivos conectados por Bluetooth e Wi-Fi, entre outras informações.

O nível de importância dos dados depende das permissões concedidas pelo aplicativo infectado. Em celulares com Android 11 ou superior, os usuários estão mais protegidos contra a coleta arbitrária de dados. Entretanto, segundo a McAfee, mesmo em versões mais recentes do Android, o Goldoson possuía permissões suficientes para coletar dados confidenciais de 10% dos aplicativos.

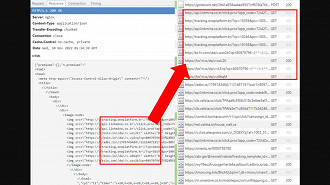

A função do malware para quando o usuário seleciona um anúncio acontece ao carregar o código HTML, injetando-o em um WebView personalizado. Em seguida, isso é utilizado em diversas visitas de URL, gerando receita em anúncios.

A vítima não consegue ver nenhuma indicação de atividade em seu dispositivo.

Apps infectados já foram alertados pelo Google

Como membro da Google App Defense Alliance, a McAfee ajuda a manter a Play Store, loja de aplicativos do Android, livre de ameaças de malware/adware. Por isso, a empresa alertou o Google a respeito das descobertas sobre o malware Goldoson. Após o aviso, o Google notificou os desenvolvedores dos aplicativos infectados.

A maioria dos aplicativos infectados já foram corrigidos por seus desenvolvedores, removendo a biblioteca que continha o malware. Os apps que não responderam ao pedido do Google, foram removidos da Play Store. Você pode conferir o status de cada aplicativo que foi infectado através deste link.