Um grupo de ciberespionagem altamente qualificado, chamado de BlackTech, foi descoberto recentemente por terem roubado certificados de assinatura de código da D-Link, empresa fabricante de roteadores e câmeras, e de mais uma empresa taiuanesa, a Changing Information Technology. Os criminosos usaram os certificados para passar o Malware Plead, a fim de roubar informações confidenciais de empresas e organizações com sede no leste da Ásia, em especial Taiwan, Japão e Hong Kong.

Em um comunicado da D-Link, um representante explica que os dois certificados afetados foram revogados a partir de 3 de julho deste ano, e que novos certificados já foram emitidos para que esse problema seja resolvido logo. Ele também diz ter entrado em contato com uma empresa de certificação terceirizada para revogar esses dois certificados, para que se evite qualquer uso indevido.

Depois dessa data de revogação, os programas que forem assinados com um dos certificados revogados serão considerados ilegais e inválidos. E assim, o mecanismo de segurança automático do sistema operacional do Windows consegue proibir a execução do software.

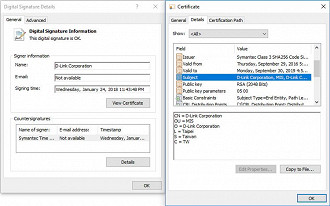

Para entender o que é um certificado de assinatura de código, a empresa esclarece: "quando os clientes obtêm programas de software on-line, este vem com um certificado de assinatura de código, que é emitido por uma empresa terceirizada e confiável para indicar a legitimidade dos programas". Abaixo, os dois certificados que foram revogados:

- 1

- certificado sha1RSA

- Emitido pela Symantec Class 3 SHA256 Code Signing CA

- Número de série: 01 a5 86 a9 5b 44 60 9e 9f ae 25 f9 27 79 62 d6

- sha1 Impressão digital: 28 b7 4f b9 84 ee 71 e6 e4 04 dc c8 ce 0d c9 0d 77 43 bf a9

- Válido de 22 de junho de 2018 às 08:00 PST (GMT -8: 00) até 21 de setembro de 2018 às 07:59:59 PST (GMT -8: 00)

- 2

- certificado sha1RSA

- Emitido pela Symantec Class 3 SHA256 Code Signing CA

- Número de série: 13 03 03 e4 57 0c 27 29 09 e2 65 dd b8 59 de ef

- sha1 Impressão digital: f0 f5 58 b8 1a f3 e9 83 a4 12 a0 f7 c8 0a c7 2a 1f ce 0c 0a

- Válido de 30 de setembro de 2016, das 8:00 PST (GMT -8: 00) até 01 de outubro de 2019, às 07: 59: 59h: horário de verão (GMT -8: 00)

Os clientes da D-Link não precisam se preocupar, segundo o comunicado, porque a maioria dos clientes não serão atingidos. Porém, é importante salientar que o software afetado se limita aos aplicativos da Web Java da empresa, pois eles foram criados com o certificado revogado. E então, o aplicativo que for afetado irá informar do problema e não o executará nos sistemas operacionais da Microsoft Windows ou da Apple OSx / macOS.

A D-Link avisa que irá atualizar o aplicativo da Web Java que foi infectado, e por este motivo, os usuários deverão instalar a nova versão. Já os aplicativos móveis mydlink não vão sofrer com os certificados. Por fim, mais informações serão publicadas quando as atualizações estiverem disponíveis, com instruções. Por enquanto, o comunicado sugere para quem quiser utilizar o navegador da web que reconfigure-o temporariamente da seguinte forma:

- Para Mac OSX:

Ir em - Preferências do Sistema > Java > Avançado > Executar verificações de revogação de certificado de código assinado, e selecione "Não verificar (não recomendado)"; - Para Windows:

Vá em - Painel de Controle > Todos os Itens do Painel de Controle > Java > Avançado > Executar verificações de revogação de certificado de código assinado, e selecione "Não verificar (não recomendado)".